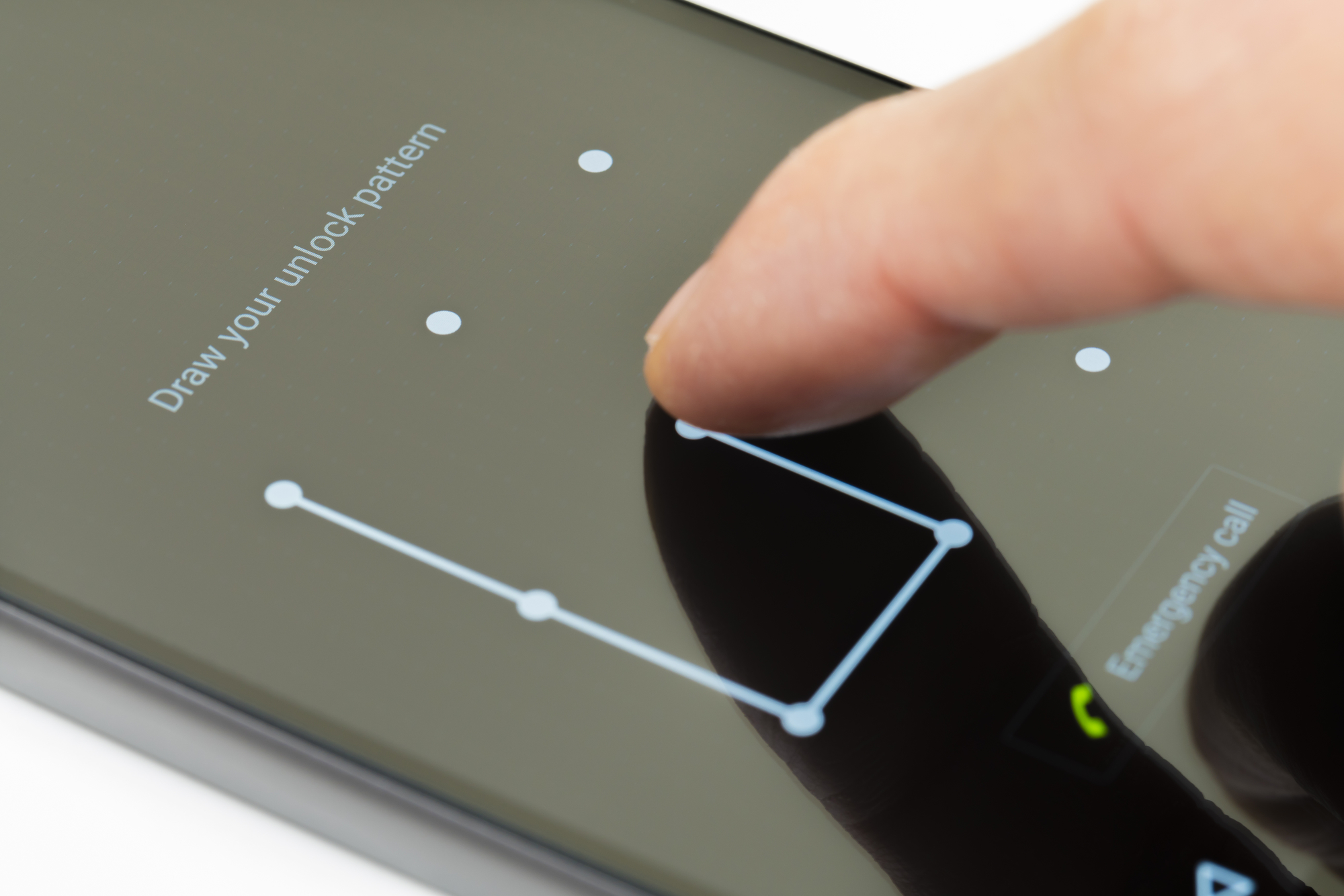

En la actualidad digital, la seguridad de nuestros dispositivos es más importante que nunca. Debido al incremento en el uso de smartphones, tabletas y computadoras, la protección de datos personales y sensibles se transforma en una prioridad. En este contexto, emerge la cuestión de cómo desbloquear estos dispositivos de manera segura y eficiente. Hay varios métodos para desbloquear, pero dos de los más comunes son el sistema de patrón de desbloqueo y el PIN de seguridad.

El sistema de patrón es una secuencia de puntos trazados en la pantalla, y brinda una manera visual e intuitiva de resguardar nuestros dispositivos. En cambio, el código PIN, que habitualmente se compone de números, es un método más tradicional y ampliamente utilizado. Ambos métodos poseen sus propios beneficios y desventajas, y la elección entre uno u otro depende de las preferencias individuales y de las características de seguridad que cada usuario valore. En el presente artículo, exploraremos en detalle las diferencias entre estos métodos de desbloqueo y otros sistemas de seguridad, así como sus implicaciones en la protección de datos personales.

Métodos de Desbloqueo

El liberación de aparatos telefónicos, ordenadores y tabletas se realiza mediante diversos procedimientos, cada uno con sus propias particularidades y grados de seguridad. Entre los más comunes se localizan el patrón de acceso, el número de identificación de seguridad y la contraseña de acceso. Estos sistemas tradicionales son sencillos de retener para los usuarios, pero son susceptibles a ataques si cualquiera tiene control al aparato.

Hoy en día, la tecnología ha progresado y muchos dispositivos incluyen métodos de acceso más complejos, como la huella dactilar y el identificación facial. Estos sistemas ofrecen una superior facilidad y seguridad, ya que facilitan entrar a los dispositivos de manera veloz y sin necesidad de retener números. Sin embargo, es crucial tener en cuenta que también son capaces de traer amenazas si no son ajustados adecuadamente.

La seguridad de los dispositivos móviles también se puede con soluciones de acceso remoto, como Find My Device y Find My iPhone. Estas soluciones permiten localizar y acceder a el dispositivo en caso de pérdida, además de proporcionar alternativas para proteger los información personales. Restablecer el dispositivo a su configuración de fábrica es otra alternativa, pero esta generalmente conlleva la eliminación de información, por lo que se tiene que tener precaución y emplear métodos de recuperación de contraseña cuando sea factible.

Beneficios del Modelo de Desbloqueo de Pantalla

Una de las más destacadas ventajas del patrón de desbloqueo es su simplicidad y rapidez. Los usuarios pueden acceder a sus dispositivos con un simple movimiento en la pantalla, lo que hace que el método sea mucho más eficiente que memorizar y teclear un código. Esta inmediatez es particularmente valorada en momentos donde el reloj es crucial, como cuando se necesita contestar a una llamada o texto de inmediato.

Asimismo, el patrón de acceso ofrece un grado de personalización que otros métodos, tales como un código de acceso o clave, no ofrecen. Los personas pueden crear dibujos únicos que muestran sus gustos, lo que también les da un nivel de autonomía sobre la protección de sus aparatos. Esta personalización puede convertir que el uso del aparato sea más agradable y menos aburrido.

Otra ventaja significativa del sistema de desbloqueo es la dificultad que puede suponer para los intrusos. Restablecimiento de fábrica de los códigos de un número secreto, que pueden ser más con mayor facilidad adivinados, los patrones pueden combinar diferentes rutas y movimientos en la pantalla, lo que añade una capa adicional de seguridad. Aunque no es infalible, el patrón de acceso tiende a ser menos susceptible a intentos por fuerza bruta que las combinaciones de códigos convencionales.

Ventajas del PIN de Seguridad

El PIN de seguridad es uno de de los sistemas más empleados para el desbloqueo de móviles, tablets y computadoras debido a su simplicidad y efectividad. Una de las mayores ventajas es su comodidad de uso. Al ser un número dígito corto, los empleados pueden recordar fácilmente su PIN, lo que facilita el acceso rápido a sus aparatos. Esto es particularmente útil en casos en las que se necesita acceder rápidamente a la información, como en ambientes laborales o durante desplazamientos.

Adicionalmente, beneficio del código PIN es su bajo consumo de recursos. A diferencia de los patrones de desbloqueo o los métodos de identificación facial, que pueden requerir características complejas del equipamiento, un PIN puede ser usado en prácticamente cualquier aparato. Esto significa que hasta los dispositivos más antiguos pueden contar con un método de protección seguro, asegurando que los usuarios que no tienen acceso a tecnología avanzada también puedan proteger sus información personal.

Aparte de eso, los PIN de seguridad son menos vulnerables a los ataques de intrusos en comparación con ciertos métodos de desbloqueo como los patrones, que pueden dejar marcas visibles en la superficie. Un PIN que se guarda en privado es menos posible que sea descubierto por terceras personas. Esta propiedad lo convierte en una opción fiable para resguardar la información confidencial, brindando un grado de paz mental y certidumbre en la seguridad de los aparatos móviles y personales.

Otras Alternativas de Desbloqueo

Sumado a del patrón de patrón de desbloqueo y un PIN de protección, se encuentran otras opciones que pueden incrementar la tu aparato. Una alternativa es la huella dactilar, que facilita el acceso a su teléfono, PC o tablet con solo poniendo tu dedo sobre un sensor. Esta opción es veloz y conveniente, brindando una ventaja de ser exclusiva para cada uno de los usuarios, lo cual refuerza la protección de tus datos personales. Igualmente, el reconocimiento facial ha ha popular, usando la del aparato con el fin de reconocer al usuario, aunque su su puede variar variar según las luz y la del hardware.

Las opciones de desbloqueo a distancia igualmente ofrecen alternativas prácticas si cuando te olvides de su clave o modelo. Herramientas como Find My Device y Find My iPhone permiten a los dueños localizar, bloquear o eliminar sus de manera a distancia. Estas características podrían ser cruciales a la hora de salvaguardar la información almacenada en su dispositivo si ocurre que se pierda o robo, asegurando personas no autorizadas no puedan tener acceso a tus datos.

Por último, el restablecimiento de configuraciones de fábrica constituye una opción a evaluar, especialmente cuando necesitas acceder a un dispositivo el cual no puede puedes. Sin embargo, este enfoque tiende a implicar la pérdida de datos, así que es recomendable copias de respaldo de los datos previamente. Alternativas como Mi Unlock o ID de Oppo brindan alternative específicos a acceder algunos aparatos, permitiendo la restauración de tu entrada sin eliminar información valiosa.

Aspectos de Seguridad

Al elegir entre un dibujo de acceso y un PIN de seguridad, es esencial considerar la fortaleza de ambos sistema. Un patrón, aunque puede ser fácil de recordar, puede vulnerable si es excesivamente fácil o si se dibuja de forma predecible. Los estudios han revelado que muchos usuarios escogen por patrones que son visualmente atractivos o que responden a una lógica sencilla, lo que puede facilitar su descubrimiento por un espectador. En oposición, un número tiene el potencial de proporcionar una nivel extra de protección si se selecciona de forma adecuada, combinando números en un orden que no sea obvio.

Otro aspecto a tener en consideración es la capacidad de olvidar o olvidarse de el ingreso. En caso de utilizar un dibujo, la restauración puede requerir el reset de valores de fábrica, lo que podría llevar en la pérdida de datos. Los sistemas operativos modernos ofrecen herramientas de acceso remoto, como Encontrar mi Dispositivo o Find My iPhone, que pueden ayudar en la restauración de la contraseña sin borrar información. Es fundamental conocer con estas alternativas antes de elegir un método de acceso.

Por último, es vital considerar la seguridad de información personales. Cualquiera de los sistemas escogidos debe proteger no solo el ingreso al dispositivo, sino también la información sensible almacenada en él. La combinación de sistemas, como emplear un PIN junto con identificación por rostro o huellas digitales, puede ofrecer una protección más robusta eficaz. Siempre es recomendable mantener actualizadas las ajustes de protección para adaptarse a las peligros emergentes y proteger correctamente la información privada.